งานที่ปรึกษาด้านความมั่นคงปลอดภัยข้อมูลสารสนเทศ

เราให้คำปรึกษาดังต่อไปนี้

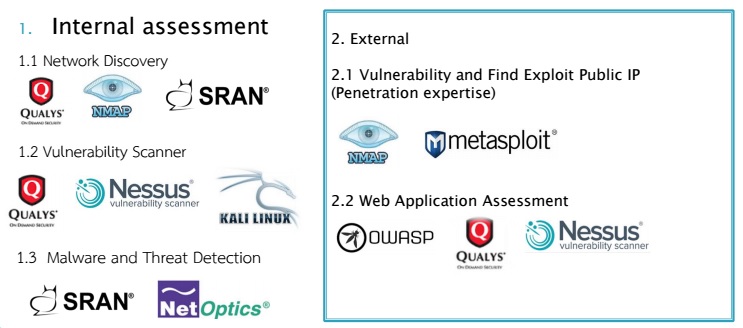

- งานประเมินความเสี่ยงและค้นหาความบกพร่องของระบบเครือข่ายคอมพิวเตอร์

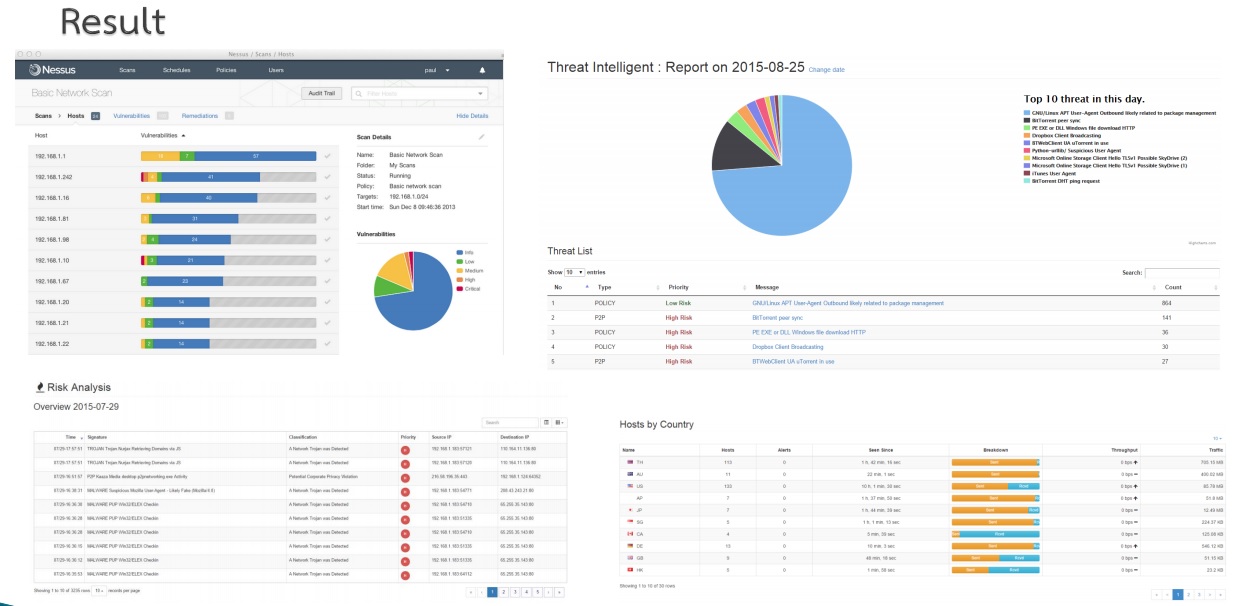

1.1 ค้นหาและออกรายงานเครื่องภายในองค์กรที่มีความเสี่ยงที่เข้าข่ายวิกฤต (Critical) พร้อมให้คำแนะนำเพื่อการแก้ไข

1.2 ค้นหาและออกรายงานเครื่องภายในองค์กรที่มีทรัพยากร (Bandwidth) สูงสุด 10 อันดับแรก พร้อมทั้งบ่งบอกได้ว่าใช้แอพลิเคชั่น (Application) อะไรที่กินทรัพยากรที่สุด

1.3 ค้นหาและออกรายงานเครื่องคอมพิวเตอร์ที่ติดไวรัสคอมพิวเตอร์ และโอกาสความเสี่ยงอื่นที่มีผลกระทบต่อหน่วยงานพร้อมให้คำแนะนำเพื่อการแก้ไข

1.4 ตรวจสอบความเสี่ยงเครื่องที่มีโอกาสติด Ransomware

1.5 ค้นหาช่องโหว่และความเสี่ยงระดับสูง (High และ Critical) สำหรับเครื่องแม่ข่ายที่สำคัญ (Server) ที่ให้บริการสาธารณะ (Public IP)

ผลลัพธ์ของการให้คำปรึกษาไม่ได้แค่เพียงรายงานแต่จะได้ปิดช่องโหว่และป้องกันเครื่องที่มีปัญหาบนระบบเครือข่ายอีกด้วย

สำหรับหน่วยงาน / องค์กร ที่มีเครื่องลูกข่าย (Client) ไม่เกิน 500 เครื่อง และ เครื่องแม่ข่าย (Server) ไม่เกิน 3 เครื่อง

ระยะเวลาทำงาน 7 วัน รู้ผลลัพธ์ ออกรายงานพร้อมการปรับปรุงให้ปลอดภัย มีผลรายงานก่อนและหลังทำ

รายงานผลเทียบเท่ากับจ้างทำงานประเมินความเสี่ยงระบบสำหรับองค์กรใหญ่ (Enterprise)

เครื่องมือที่ใช้

ผลลัพธ์จากรายงานผล (Report)

หมายเหตุ : มาตรฐานอ้างอิง ISO27001 , SANS 20 Critical Control , OWASP , NIST SP800 42 , CVSS , CWE

รายละเอียดของบริการดังต่อไปนี้

- บริการที่ปรึกษาในการจัดเก็บบันทึกข้อมูลจราจรคอมพิวเตอร์

- ให้คำปรึกษาและออกแบบพร้อมการเลือกประเภท Log file ที่เหมาะสมในการจัดเก็บข้อมูล

- ออกแบบระบบเครือข่ายให้พร้อมกับการรับ Log ที่เหมาะสม และมีคุณภาพสำหรับใช้จัดเก็บบันทึกข้อมูลตามกฎหมาย

- บริการค้นหาความเสี่ยงจากการใช้งานบนระบบเครือข่าย

เป็นบริการที่ใช้เครื่อง Log Anaysis มาวิเคราะห์ระบบเครือข่ายองค์กร เพื่อให้ทราบถึงภัยคุกคามและการใช้งานที่ไม่พึ่งประสงค์ ประโยชน์ที่ได้รับจากใช้บริการ ดังนี้- ทำการวิเคราะห์ Log files จากอุปกรณ์เครื่องมือของทางบริษัท เพื่อหาปัญหาไวรัสคอมพิวเตอร์ ได้แก่ Malware / Trojan / Spyware / Ransomware / Botnet เป็นต้น

- ทำการวิเคราะห์ Log files เพื่อหาสาเหตุของการใช้งานอินเทอร์เน็ตล่าช้า ได้แก่ การใช้ Bittorrent / Application สำหรับ Download/Upload files ขนาดใหญ่ คำนวณค่า Bandwidth ที่เกิดขึ้นในการใช้งาน และ ปริมาณ Bandwidth ที่ทำให้หน่วยงานองค์กร ได้รับผลกระทบ เป็นต้น

- ทำการวิเคราะห์ Log files จากการโจมตีของนักโจมตีระบบ ได้แก่ Hacking tools การ DDoS/DoS การส่งค่า Spam / Phishing เป็นต้น

- บริการพิสูจน์หาหลักฐานทางดิจิตอลผ่านระบบเครือข่ายคอมพิวเตอร์

เป็นบริการหาผู้กระทำความผิดที่ใช้ข้อมูลข่าวสาร (Information) ผ่านเครือข่ายคอมพิวเตอร์ ไม่ว่าเป็นระบบเครือข่ายคอมพิวเตอร์ในองค์กร (LAN) หรือผ่านเครือข่ายอินเตอร์เน็ต (Internet) โดยทีมงานบริษัทฯ มีความเชี่ยวชาญพิเศษในการหาเบาะแสผู้กระทำความผิด สืบค้น วิเคราะห์ผลและจัดทำรายงานผลเพื่อใช้ประกอบเป็นหลักฐานในการดำเนินคดี ด้วยเครื่องมือที่ทันสมัย ได้แก่- วิเคราะห์ Log อุปกรณ์เครือข่ายคอมพิวเตอร์ ได้แก่ Firewall Log , Router Log , Proxy Log , NIDS/IPS Log เป็นต้น

- ออกรายงานระบุเบอร์ไอพีแอสเดรส (IP Address) ผู้ต้องสงสัย ที่ใช้งานอินเตอร์เน็ต วันเวลา สถานที่ผู้ต้องสงสัย

- ออกรายงานร่องรอยในการบุกรุกระบบ การโจมตีของผู้ไม่หวังดี (Hacker) และชนิดของการโจมตีระบบ